全下载指南:资源整合+高效获取方案全解析

摘要:

在信息爆炸的数字化时代,如何安全高效地获取优质资源已成为现代人亟需掌握的技能。本文系统性地解析资源整合的核心逻辑与下载实践方法论,涵盖多平台工具特性对比、全流程操作指南、安全防护体...

摘要:

在信息爆炸的数字化时代,如何安全高效地获取优质资源已成为现代人亟需掌握的技能。本文系统性地解析资源整合的核心逻辑与下载实践方法论,涵盖多平台工具特性对比、全流程操作指南、安全防护体... 在信息爆炸的数字化时代,如何安全高效地获取优质资源已成为现代人亟需掌握的技能。本文系统性地解析资源整合的核心逻辑与下载实践方法论,涵盖多平台工具特性对比、全流程操作指南、安全防护体系及行业前沿趋势。通过整合企业级资源管理理论与个人用户实践经验,为读者构建完整的数字资源获取知识框架。

一、资源整合逻辑与工具特性

1.1 多维度资源整合模型

基于企业级资源整合理论,现代下载工具已演化出四层服务架构:

• 基础层:跨协议支持(HTTP/BT/磁力等)

• 增效层:智能分片与多线程加速

• 安全层:沙盒隔离与实时防护

以Motrix、Xdown为代表的工具支持超128线程并发下载,而Chrome浏览器2025版更强化了沙盒技术与反钓鱼机制,形成完整的资源处理闭环。

1.2 工具差异化特性对比

| 工具 | 核心优势 | 适用场景 |

|---|---|---|

| Motrix | 全协议支持/开源透明 | 科研数据/影音资源 |

| Xdown | 突破敏感资源限制 | 特殊领域研究 |

| Chrome 100 | AI插件推荐系统 | 日常办公/学习 |

二、全流程操作指南

2.1 标准化下载流程(以Windows为例)

- 环境准备:检查系统版本(建议Win11 23H2+)与存储空间

- 渠道选择:优先访问软件官网或GitHub开源平台

- 版本验证:核对文件哈希值(SHA-256/MD5)

- 安装配置:自定义安装路径,避免捆绑软件

2.2 进阶操作技巧

- 批量下载:使用IDM类工具抓取网页媒体资源

- 冷门资源获取:通过DHT网络检索分布式节点

- 移动端管理:利用NAS设备构建私有云下载中心

三、安全防护体系构建

3.1 风险防御矩阵

基于2025年网络安全白皮书数据,建议采用四重防护机制:

• 来源验证:仅从数字签名认证渠道获取资源

• 行为监控:启用火绒/HoneyView等轻量化防护工具

• 权限管理:限制软件后台自启动与数据收集权限

3.2 典型风险应对策略

| 风险类型 | 解决方案 |

|---|---|

| 捆绑安装 | 使用Geek Uninstaller深度清理 |

| 钓鱼攻击 | 开启浏览器实时URL检测 |

| 数据泄露 | 配置虚拟专用网络(VPN)分流 |

四、用户生态与未来趋势

4.1 用户行为洞察

根据2025年应用商店数据:

• 工具类应用下载量年增长42%

• 用户更关注资源聚合度(67%)与隐私控制权(89%)

4.2 技术演进方向

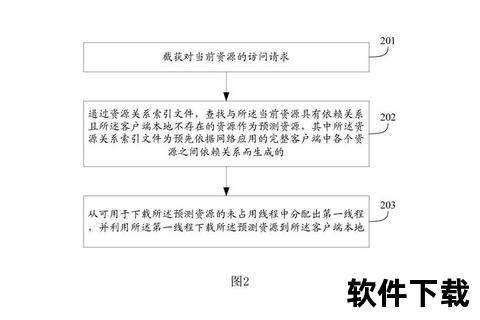

- AI驱动:神经网络预测下载路径(Beta功能已见于Xdown 2.8+)

- 区块链验证:分布式资源校验网络(IPFS协议扩展)

- 量子加密:抗量子计算的文件传输协议(QKD试点中)

建议用户定期参加官方技术交流会(如Adobe Creative Cloud峰会),及时获取前沿技术资讯。通过建立系统化的资源管理体系,结合智能工具与安全意识,可显著提升数字时代的信息获取效率与安全性。